Uma alerta de segurança emergencial tomou conta do setor de automação industrial após uma revelação significativa que afeta os dispositivos ControlLogix 1756 fabricados pela Rockwell Automation. De acordo com as últimas atualizações, uma falha crítica, identificada pelo código CVE-2024-6242, permite que invasores realizem ações de programação e configuração através do protocolo industrial comum (CIP) sem autorização. A Agência de Segurança Cibernética e de Infraestrutura dos EUA (CISA) fez um comunicado urgente sobre a vulnerabilidade que recebeu uma pontuação de 8,4 na escala CVSS v3.1, indicando um nível de risco elevado.

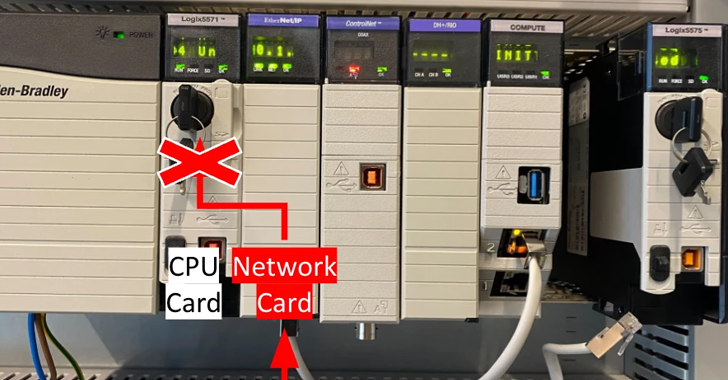

A brecha de segurança proporciona a um possível agente malicioso a habilidade de contornar o recurso Trusted Slot, o qual é projetado para impor políticas de segurança e prevenir comunicações não autorizadas nos dispositivos ControlLogix. O recurso de proteção foi comprometido, segundo a Claroty, a empresa de segurança operacional que descobriu a vulnerabilidade, abrindo a possibilidade de executar comandos CIP que poderiam alterar projetos de usuários e configurações de dispositivos.

Sharon Brizinov, pesquisador de segurança da Claroty, detalhou que um atacante poderia explorar a falha para enviar comandos mal-intencionados diretamente para o processador lógico programável (PLC) da CPU, contornando os mecanismos de segurança supostamente rígidos. Mesmo com a necessidade de acesso à rede do dispositivo para uma exploração bem-sucedida, a preocupação reside no potencial de um hacker enviar comandos arbitrários e até mesmo realizar o download de lógica arbitrária para o PLC.

A Rockwell Automation, em resposta à descoberta e divulgação responsável da falha, disponibilizou atualizações de software para uma variedade de suas versões de produtos ControlLogix e GuardLogix, neutralizando a ameaça e restabelecendo as defesas contra invasões indevidas.

Encerrando a questão com seriedade, Brizinov enfatizou o risco potencial que a vulnerabilidade representava aos sistemas de controle críticos, salientando a importância de proteção contra o acesso não autorizado via protocolo CIP de slots de chassis não confiáveis. Para maior segurança, é imprescindível que empresas e operadores de sistemas ControlLogix atualizem imediatamente seus dispositivos às versões corrigidas para evitar quaisquer explorações maliciosas.

Mantenha-se atualizado sobre as mais recentes novidades em segurança cibernética e automação industrial, acompanhando o TecMania e nos seguindo nas redes sociais.